Bezpieczeństwo WordPressa. Jak zabezpieczyć stronę przed atakami hakerskimi?

Spis treści:

Przychodzisz rano do pracy, szybki rzut oka na narzędzia sprawdzające strony i widzisz, że coś jest nie tak. Na jednej ze stron znaleziono dużo zmian w treści i meta tagach strony. Wchodzisz na stronę, łudzisz się, że to tylko błąd narzędzia w sprawdzaniu, ale jednak nie. Twoim oczom ukazują się japońskie znaki albo…

dostajesz maila od klienta: „Mam prośbę, czy mógłby Pan zmienić opis strony w Google dla naszej strony, bo jest coś nie tak?”. Chwila skupienia i już wiesz, że coś się stało. W SERP-ach widnieją japońskie znaki albo…

otrzymujesz informację od przełożonego, że dla jednej ze stron twoich klientów został dodany nowy użytkownik w GSC i prosi o rutynowe sprawdzenie strony, czy wszystko OK. W domyśle: konkurencja dodała sobie użytkownika, żeby sprawdzić co zrobiłeś źle i podebrać klienta. Niby nic, wchodzisz do GSC, a tam nowy user wygląda normalnie. Sprawdzasz po kolei wszystko, jest OK, rzut oka na sitemapę, a tam ? Coś jest nie tak. Jakaś dziwna nazwa, dziwne nazwy podstron. Rzut oka, japońskie znaki… to znak, że już jest źle ?

Takie i inne przypadki mogły lub mogą zdarzyć się każdemu z nas, nawet na tak przyjaznym CMS-ie, jakim jest WordPress. Pytanie, jak temu zaradzić, jak się bronić i ustrzec w przyszłości przed atakiem na własną stronę www.

Dobry – bezpieczny hosting. Jak wybrać i czym się kierować

Odpowiednio bezpieczny hosting to kwestia, od jakiej należy wyjść, rozpatrując przyszłe bezpieczeństwo strony/sklepu www, które chcemy uruchomić. Na rynku usług hostingujących jest duży wybór, także oferta cenowa jest spora. Tani hosting jest dobry… bo jest tani.

Oczywiście dla Jana Kowalskiego i bloga najtańszy hosting będzie w porządku. Nie będzie to maksymalnie bezpieczne rozwiązanie, ale dla „zwykłej” strony www wystarczy. Uruchamiając większy portal internetowy czy sklep, warto wybrać hostingodawcę, który oferuje dedykowane serwery VPS.

Jaka jest różnica pomiędzy najtańszym hostingiem, a tym droższym? Tanie hostingi posiadają jeden poważny mankament. Wszystkie katalogi posiadają pełne prawa do zapisu, nawet jeśli w programie ftp widnieje, że jest inaczej. Sprawdziłem to kilkukrotnie na własnym przykładzie i niestety tak to wygląda. Plus jest tutaj taki, że wszystkie zmiany w plikach, aktualizacje i wgrywanie możemy wykonywać od razu z poziomu panelu strony, bez konieczności logowania się ręcznie na ftp. Minusem jest dużo mniejsze bezpieczeństwo.

Analogicznie, na lepszych hostingach nie będziemy w stanie wykonywać mniej lub bardziej skomplikowanych zmian na plikach bez wcześniejszej zmiany uprawnień poprzez ftp, co dla mniej wtajemniczonych może stwarzać dodatkowe problemy.

Jak zabezpieczyć WordPress, jak zwiększyć bezpieczeństwo CMS?

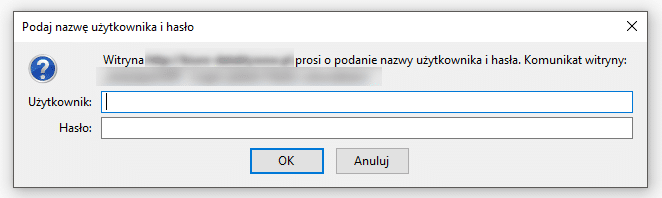

Gdy hosting został wybrany, należy zająć się bezpieczeństwem samego WordPressa. Na początek sugeruję zabezpieczyć katalog wp-admin prostym hasłem. Dzięki temu automaty do hackowania strony logowania WordPressa będą miały duży problem z przejściem tego etapu. Jest to nieszablonowe podejście, które powinno odrzucić większość spam botów atakujących logowanie.

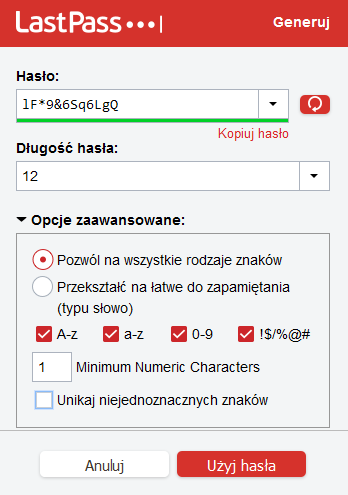

Dobrym pomysłem jest utworzenie użytkownika na prawach administratora, który (login) nazywa się inaczej niż: admin, administrator, supervisor, superuser itd. Oczywiście haseł używamy zawsze skomplikowanych, najlepiej generowanych (polecam wtyczkę LastPass do generowania i zapisywania haseł).

Na bieżąco należy zawsze aktualizować sam WordPress oraz wszystkie wtyczki i rozszerzenia, jakie są dodatkowo zainstalowane. Jeśli posiadamy motywy, których nie używamy, na wszelki wypadek sugeruję je usunąć. Zostaje tylko szablon, który jest w użyciu.

Wtyczki są niestety dość podatne na ataki zewnętrzne i włamanie następuje najczęściej poprzez którąś z nich. Sugeruję instalowanie jak najmniejszej ilości dodatków, wtyczek i tylko te absolutnie potrzebne. Im mniej, tym bezpieczniej.

Niestety wtyczka aktualna nie zawsze oznacza bezpieczeństwo! Przykładem może być WordPress Importer, która była aktualizowana ponad rok temu. Niby jest aktualna, ale okazuje się, że nie jest bezpieczna i jest podatna na włamania i ataki. Jeśli używacie jej do przenoszenia WordPressa, to po wykonaniu migracji od razu należy ją usunąć.

XML-RPC to funkcjonalność, dzięki której możliwe jest zdalne publikowanie postów na blogu czy tworzenie podstron. Regularne aktualizowanie WordPressa powinno dać gwarancję bezpieczeństw. Dla tych, którzy chcą dodatkowo się zabezpieczyć, sugeruję blokadę dostępu poprzez plik .htaccess.

Kod wklejamy do pliku .htaccess…

<Files xmlrpc.php> order allow,deny allow from 127.0.0.1 </Files>

… gdzie 127.0.0.1 to nasze IP zewnętrzne.

Powyższe działania powinny zdecydowanie zwiększyć bezpieczeństwo CMS WordPress i w większości przypadków będą wystarczające dla utrzymania stron z dala od niepożądanych działań hakerskich.

Brak sekcji

Proste rozwiązania, a pewne 🙂

Dla leniwych jest tez mnóstwo wtyczek, chociażby all in one security & firewall.

Tak. Wtykami też można się pobawić i zwiększyć bezpieczeństwo WP.

Kolego Pokazujesz jak zabezpieczyć stronę logowania, czy wiesz, że ataki brutal force nie są już praktykowane, a 90% ataków odbywa się inaczej (choćby xmlrpc)

Jasne, nie napisałem, że tak nie jest. Jakkolwiek uważam, że lepiej dmuchać na zimne. Dzięki za dobrą krytykę 😉

brute force może nie są na liście TOP TRENDY 2017, ale nie oznacza to, że ich nie ma. Codziennie dostaje alerty z firewalla z wielu stron, którą są bombardowane automatami do łamania. Zabezpieczenie strony logowania, a nawet prosta zmiana adresu logowania z wp-admin czy wp-login (tam walą automaty) przynosi już znaczący spadek tych prób, albo je całokowicie eliminuje. W efekcie plik loga serwera z 24 godzin potrafi być o 70% krótszy 🙂

Pięknie kolego! Lubię to.

użytkownicy powinni minimalnie mieć zainstalowana wtyczkę all in one security

„narzędzia sprawdzające strony” o jakich narzędziach mowa?

W tym przypadku dedykowane, pisane na zamówienie. Toolsy, które monitorują wszelkie zmiany na stronie + ewentualne włamania i wirusy.